PRINCIPALES MACHINES DES FORCES ARMÉES BRITANNIQUESSYKOSYKO n'était pas un système constitué d'un mécanisme mais un dispositif de chiffrement portatif manuel.

Inventé en 1935 par Morgan O’Brien, il comportait 32 colonnes verticales de 37 caractères alphanumériques en ordre aléatoire.

Les colonnes étaient déplaçables sur une bande sans fin.

Le chiffrement consistait, à partir d'une carte de code quotidienne et en utilisant un crayon spécial destiné à manipuler les lettres, à sélectionner, pour chaque colonne, une lettre correspondant au message en la déplaçant sur la barre inférieure au dessus de la carte de code.

Le message codé était alors celui situé le plus bas visible sur la carte de code.

SYKO fut utilisé pour les communications des avions de la

Royal Air Force au moins jusqu’en juin 1944 pour les messages de bas niveau.

Les cartes de code changeaient chaque jour, et habituellement les avions ne transportaient la carte que pour la journée.

Dans le cas où un vol se prolongeait de façon inattendue au-delà de minuit, il existait un protocole lors de l’envoi de code pour indiquer l'utilisation d'une carte antérieure.

Le dispositif a aussi été distribué à la

Royal Navy dés 1939 avec des cartes de code Navy qui l'utilisa pour les communications de faible niveau avec des navires tels que les dragueurs de mines auxiliaires, les embarcations anti-sous-marines, les navires de défense portuaire, etc.

Début 1940, des cartes mixtes RAF/RN furent mises en service.

Bien que les analystes allemands parvinrent à briser le code SYKO, il fut utilisé pendant une grande partie de la guerre comme méthode rapide pour le chiffrement de bas niveau dans le trafic radio, en particulier à partir d’aéronefs.

La rupture du code prenait du temps et dans le cas de certaines catégories de messages radio, comme la position d’un avion, l’information déchiffrée par l'ennemi n'avait que peu d'intérêt.

Quelques sources de SYKO :

https://en.wikipedia.org/wiki/Syko_Cipher_Devicehttp://www.jproc.ca/crypto/syko_sd2.htmlhttps://www.denniskenny.com/bletchley-park-the-syko-machine/http://www.linestarve.com/blog/post/RAAF-Syko-machine-manual/SLIDEXIl ne s'agissait pas à proprement parlé d'une machine à mécanisme, mais d'un dispositif manuel portatif permettant l'échange de messages tactiques chiffrés sur le terrain.

Introduit en 1943 et utilisé par l'armée britannique durant toute la durée des hostilités (et bien après aussi) il portait également la dénomination SLIDEX RADIO TELEGRAPHY CODE.

Son principe était basé sur une matrice prédéfinie de lettres, mots et expressions communes dont on utilisait les index par lignes et colonnes.

Ce dispositif comportait une carte avec 12 colonnes et 17 lignes contenant 204 cellules ainsi que deux bandes de coordonnées, une bande verticale à gauche et une bande horizontale en haut et qui pouvaient être déplacées par glissement sur une bande de celluloïd.

La carte et les bandes de coordonnées étaient placées dans un cadre métallique.

Les cellules situées dans les bandes de coordonnées contenaient une lettre aléatoire.

Celles situées à l'intérieur de la carte elle-même contenaient des mots ou des expressions qui étaient ceux susceptibles d’être les plus couramment utilisés par les unités militaires utilisatrices, par exemple DIVISION, ARTILLERIE, ATTAQUE, NORD, ...etc ainsi qu'une lettre ou un chiffre. Ces derniers étaient utilisés pour l’orthographe des mots, des coordonnées, des fréquences, des heures, etc., qui n’étaient disponibles dans aucune des cellules existantes.

Il fallait alors utiliser ce qu'on appelait le code SWITCH afin de basculer entre l’orthographe (SWITCH ON) et les expressions fixes (SWITCH OFF). Pour dissimuler ces informations aux éventuelles écoutes ennemies, plusieurs cellules SWITCH ON et SWITCH OFF étaient présentes sur chaque carte.

Chaque jour, la clé, combinaison unique des lettres de l’alphabet, était repérée sur les règles avec un crayon. Chaque carte était valide pour une période de temps spécifique, de plusieurs jours à un mois maximum.

Habituellement, il était utilisé pour le trafic de niveau faible et moyen (jusqu’à la division) mais il était parfois utilisé pour les messages de niveau supérieur.

SLIDEX mesurait environ 245 x 157 mm et se composait de deux parties distinctes repliées ensemble.

Lorsqu'il était ouvert en usage normal, le dispositif mesurait environ 49 cm de large.

Dans la partie droite, se situait le système de chiffrement proprement dit (carte et règles) tandis que la partie gauche servait de poche dans laquelle on y trouvait des cartes supplémentaires, des règles et les instructions d'utilisation.

Ce système, très facile d'utilisation se révéla d'une sécurité totalement illusoire.

Les premiers succès allemands furent obtenus dés la fin de 1943 lorsque les Alliés se préparaient à l’invasion de l’Europe continentale. Tout le trafic d’entraînement fut déchiffré avec succès par les briseurs de code allemands et leur permit de se familiariser avec ce code.

Les Allemands étaient généralement en mesure de casser une clé SLIDEX en une à trois heures si le contenu des cartes étaient connus, et cinq à six heures si les cartes n’étaient pas connues.

SLIDEX fut largement utilisé lors de l’opération Overlord puis dans toutes les opérations jusqu'à la fin du conflit, d’abord par les britanniques, puis ensuite par les troupes américaines et canadiennes.

Durant la période de la bataille des Ardennes, il fut, entre autres, utilisé par la police militaire américaine, qui fournissait un flux régulier involontaire de renseignements sur toutes les troupes qui passaient par leurs points de contrôle.... opportunité inattendue qui incita le Haut Commandement allemand à demander une priorité absolue à son déchiffrement et qui lui permit d'avoir une image précise du déplacement des forces ennemies....

Le commandement américain, mécontent de la mauvaise sécurité du SLIDEX, demanda dés début janvier 1945 son remplacement au sein des forces américaines.

Plusieurs autres pays de l'OTAN utilisèrent ultérieurement le dispositif SLIDEX qui ne fut remplacé que vers la fin des années 1970.

Quelques sources de SLIDEX :

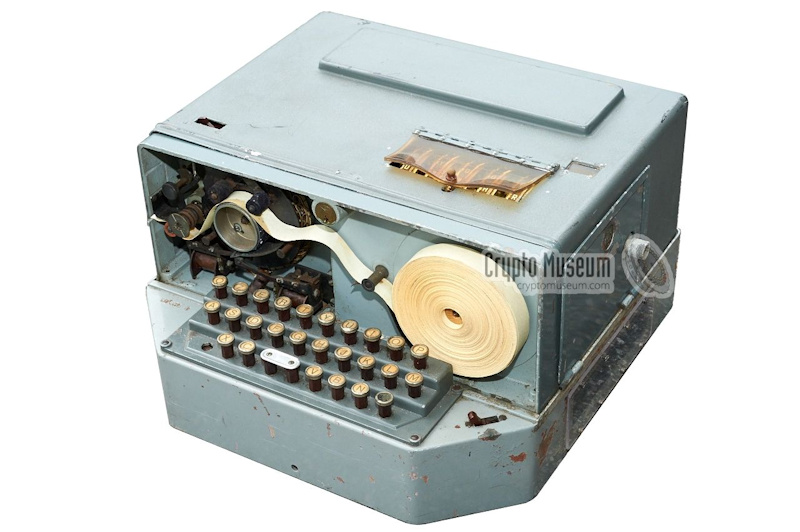

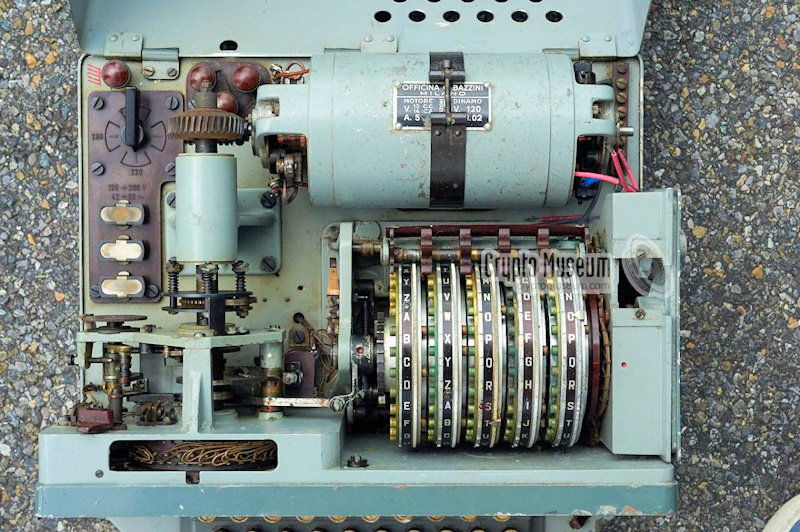

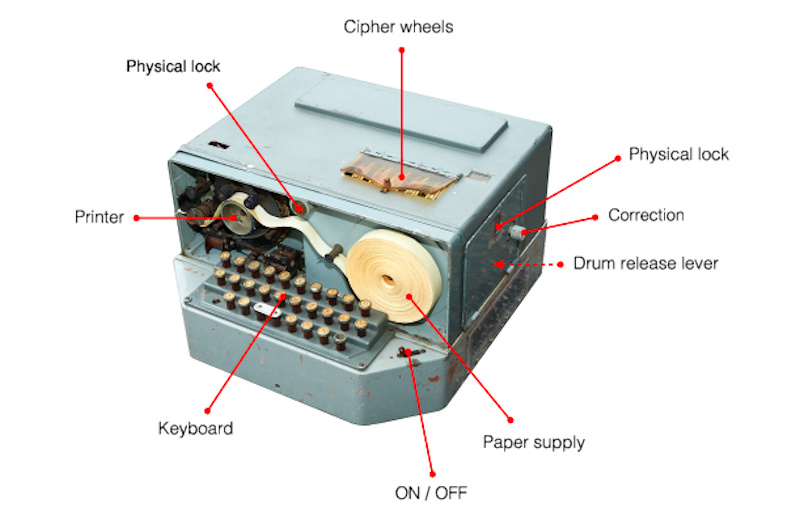

https://www.cryptomuseum.com/crypto/uk/slidex/index.htmhttps://www.cryptomuseum.com/crypto/uk/slidex/files/slidex_uk_44_1.pdfhttp://chris-intel-corner.blogspot.com/2012/07/the-slidex-code.htmlhttps://www.arcsi.fr/doc/Tant/Slidex.pdfhttps://en.wikipedia.org/wiki/Slidexhttp://jproc.ca/crypto/slidex.htmlPORTEXPORTEX était une machine électromécanique à rotors développée et utilisée par les britanniques.

Similaire à la machine ENIGMA allemande, elle fonctionnait suivant le même principe mais était beaucoup plus évoluée.

Elle disposait en effet de 8 rotors de chiffrement dont le pas était irrégulier.

Outre des similitudes avec l'ENIGMA allemande, certaines caractéristiques étaient empruntées aux machines à roues à broches conçues par Boris Hagelin, en particulier les modèles M-209 et C-48A utilisés par les forces américaines.

La PORTEX pouvait être considérée comme un hybride de M-209 et d'ENIGMA G.

La sélection du texte s'effectuait lettre par lettre sur le tambour rotatif située à gauche de l'appareil puis, en actionnant la commande manuelle de droite qui combinait les rotors,. Le texte imprimé sur une imprimante à ruban de papier gommé placée à gauche.

Ce modèle est à ce jour très peu documenté sur ses fonctionnalités et ses caractéristiques.

Il fut utilisé essentiellement par les services secrets britanniques.

On ne dispose pas à ce jour d'informations sur les résultats des cryptanalyses mais le nombre de rotors et son pas irrégulier permettent de penser qu'elle fut probablement invulnérable.

Quelques sources de PORTEX :

https://www.cryptomuseum.com/crypto/uk/portex/index.htmhttp://www.jproc.ca/crypto/portex.htmlTYPEXC'était une machine électromécanique de chiffrement à rotors développée par les britanniques en 1937 en copiant une variante commerciale de l'ENIGMA allemande.

En 1934, le capitaine de groupe O. G. Lywood, officier des transmissions de la

Royal Air Force, se procura une ENIGMA commerciale et sur sa propre initiative et avec l'aide de ses collaborateurs, la modifia et l'équipa en lui greffant des pièces de téléimprimeurs commerciaux alors en service dans la RAF.

En 1937, elle fut au point et fut initialement baptisée "RAF Enigma with Type X attachments".

Cette première version de Lywood était volumineuse, d'une masse de près de 55 Kg et se composait d’un télétype standard sur lequel étaient adapté les rotors de l'ENIGMA.

L'appareil nécessitait une source d'énergie secteur, contrairement à la machine allemande ENIGMA qui ne se contentait que d'une batterie.

Elle était cependant capable d’imprimer simultanément le texte chiffré et le texte en clair sur bandes de papier à la vitesse de cinquante mots par minute, alors que l'ENIGMA nécessitait la copie manuelle du texte par l'opérateur en fonction des lettres qui apparaissaient sur les lampes qui s'allumaient.

Un premier prototype fut présenté aux autorités mais fut refusé.

La RAF décida de continuer seule son développement et la production d'une trentaine d'appareils, renommés Type-X Mk I fut confiée à un fabricant de télétypes.

Plusieurs améliorations furent apportées et la version TYPEX Mk II vit le jour en 1938 et fut adoptée par les autorités britanniques qui commandèrent plusieurs milliers d'unités.

La TYPEX Mk II était la copie d'ENIGMA et, comme elle, était équipée de cinq rotors actifs plus un rotor statique.

Chaque tambour latéral faisait office d'imprimante et contenait 26 électroaimants, un pour chaque lettre de l’alphabet.

Un interrupteur sur le panneau avant permettrait également à l’opérateur de passer des lettres aux chiffres.

Toutefois, TYPEX n’était pas équipée de tableau de connexions ou

plug board, parce que cette fonctionnalité n'avait été installée que sur la version militaire d’ENIGMA et non sur sa version commerciale copiée pour le premier prototype TYPEX initial .... ce qu'ignoraient les britanniques !

Toutes les machines qui furent abandonnées sur les plages de Dunkerque en 1940 tombèrent aux mains des allemands qui découvrirent qu'il s'agissait de banales copies d'une ancienne ENIGMA commerciale.

Aussi, pensant que leur version militaire était invulnérable, ils n’ont fait aucune tentative pour savoir si TYPEX pouvait être cassée....

Une version manuelle, plus petite, TYPEX Mk III, fut développée avec laquelle le message était tapé avec la main gauche tout en faisant fonctionner la poignée du mécanisme avec la droite.

Le texte chiffré était imprimé directement sur une bande papier.

La vitesse maximale était de 60 opérations par minute.

D'autres versions suivirent avec des fonctionnalités améliorées dont la version Mk VI.

Avec l'entrée en guerre des États Unis en 1942, on modifia la TYPEX Mk VIII pour être interopérable avec la machine américain SIGABA/ECM Mark II connue sous la désignation CCM (voir post 10 : SUITE 4).

On estime qu’environ 12 000 machines TYPEX furent fabriquées jusqu'en août 1945 parmi lesquelles environ 8 200 étaient des machines Mark II et probablement 3 000 Mark VI.

TYPEX fut en service dans les forces armées britanniques mais également dans celles d'autres pays du Commonwealth comme le Canada et la Nouvelle-Zélande.

Elle resta en service jusqu’au début des années 1970.

Quelques sources de TYPEX :

https://fr.wikipedia.org/wiki/Typexhttps://ciphermysteries.com/2017/07/31/secret-history-typex-qqqqqhttp://www.jproc.ca/crypto/typex.htmlhttps://www.cryptomuseum.com/crypto/uk/typex/https://www.royalsignals.org.uk/photos/typex2.htmhttp://www.jproc.ca/crypto/ccm.htmlhttp://chris-intel-corner.blogspot.com/2014/11/the-british-typex-cipher-machine.htmlROCKEXDés 1940 le

British Security Coordination (BSC) recherchait un moyen d'échanger des messages sécurisés entre ses bureaux de New York et Washington.

Bien que la Grande-Bretagne disposait déjà de la machine à chiffrer TYPEX, il était essentiel que ce trafic reste un secret inviolable.

L’expert canadien en communications Benjamin deForest Bayly fut sollicité pour trouver une solution.

C'est à partir de machines TELEKRYPTON retrouvées par hasard dans un entrepôt de Western Union aux USA et qui n'avaient pas été d'un usage satisfaisant, qu'il les modifia et les améliora pour développer ROCKEX.

Ici pas de rotors, de roues ou de mécanisme complexe de codage..... C'était un dispositif à masque jetable qui consistait à combiner au moyen de circuits électroniques le message en clair issu d'une bande perforée avec une clé issue quant à elle d'une autre bande perforée.

Ce système appelé chiffre Vernam présentait théoriquement une très grande sécurité.

ROCKEX se présentait sous la forme d'un appareil volumineux et lourd, à usage sédentaire et exigeait d'être raccordé au réseau électrique.

Il était composé de trois parties distinctes. Au dessus, une "unité 700" qui contenait le moteur et les relais électriques, une "unité 804" directement en dessous contenait les composants électroniques, et une "unité keyer" (ou deux suivant l'importance du trafic) destinée à transférer le message chiffré vers un support à bande papier pour un éventuel téléscripteur.

Deux lecteurs de bandes papier étaient montés devant l’unité 700.

L’un était un lecteur de bande utilisé pour lire le texte en clair, l’autre un lecteur utilisé pour lire la bande clé à usage unique. Les signaux provenant des deux lecteurs étaient mélangés dans l’unité 804.

Sa vitesse était de l'ordre de 423 opérations par minute. Dans la majorité des cas, ROCKEX était utilisé hors ligne.

L'usage unique des bandes perforées pour le message et celles des clés de chiffrement impliquait une consommation considérable de bandes de papier.

Les bandes de messages cryptées ainsi obtenues étaient ensuite orientées vers un équipement de transmission comme un téléscripteur ou un radiotélétype.

ROCKEX fut fabriquée aux USA et entra en service en 1943. En 1944, la production fut déplacée au Royaume-Uni où plusieurs versions améliorées virent également le jour.

La machine fut exploitée par le Royaume-Uni et le Canada pour les échanges de messages classifiés top secret. Tout au long de 1943 et 1944, ce fut le système standard pour chiffrer et déchiffrer tous les messages SIS entre Londres et New York.

Elle resta en service après le conflit pour le trafic militaire et diplomatique aux côtés de la machine qui lui succéda.

Ce système de cryptage fut déclassifié et retiré du service en 1983.

ROCKEX fut également utilisée par des pays du Commonwealth comme l’Australie et la Nouvelle-Zélande, mais seulement pour assurer le trafic diplomatique avec le Royaume-Uni.

Quelques sources de ROCKEX :

https://en.wikipedia.org/wiki/Rockexhttps://www.cryptomuseum.com/crypto/uk/rockex/http://www.jproc.ca/crypto/rockex.html5-UCOLe 5-UCO était un système à chiffre de Vernam comme le ROCKEX précédent et développé par le Royaume-Uni pour être utilisé sur téléscripteurs.

Il était aussi connu sous la dénomination BID/30.

5-UCO est l'abréviation de 5-Unit COntrolled, signifiant qu’il était destiné à des circuits de téléscripteurs 5 bits.

Il fut développé vers 1943 par le colonel G. ff Bellairs, le Dr G. Timms et M. D.C. Harwood.

Il offrait une sécurité de trafic absolue et pouvait être exploité sur des lignes terrestres filaires commerciales tout comme sur des liaisons hertziennes.

Entièrement synchrone, 5-UCO pouvait communiquer en duplex en temps réel sur les liaisons radio HF.

Une autre de ses caractéristiques était que l’opérateur était en mesure de maintenir volontairement la synchronisation si le délai d'acheminement changeait subitement ce qui évitait le redémarrage.

Cependant, 5-UCO, comme son homologue US SIGTOT, nécessitait des quantités énormes de bandes papier perforées, au point d'engendrer de sérieux problèmes de logistique liés à sa production, son approvisionnement et à sa destruction après usage.

Le dispositif complet se présentait sous la forme d'un appareil très volumineux, dont le châssis, de prés de 2 mètres de hauteur, contenait les différents éléments électriques, électroniques et mécaniques sans compter le téléimprimeur externe.

L'appareil était mécaniquement entraîné par un moteur électrique principal, situé au milieu de l'appareil.

On y trouvait aussi deux lecteurs de bandes papier perforées : l’une pour la bande clé émission l’autre pour celle de réception.

Un panneau de commande, destiné à vérifier l'état de fonctionnement, permettait aussi de maintenir la synchronisation avec la machine du correspondant.

Durant le conflit, il acheminait essentiellement les messages ultra secrets vers les commandements de terrain sans risque de déchiffrage par l’ennemi, notamment les messages ENIGMA décryptés par Bletchley Park aux commandants militaires britanniques.

Totalement invulnérable, le système ne fut utilisé que pour les communications les plus sensibles, principalement en raison de son coût considérable d’exploitation.

5-UCO fut aussi utilisé, après le conflit, par les pays du Commonwealth, les États-Unis et l'Otan.

Il fut, entre autres, en service dans les agences de renseignement américaines avant d'être retiré du service dans le courant des années 1960.

Quelques sources de 5-UCO :

https://www.cryptomuseum.com/crypto/uk/5uco/https://en.wikipedia.org/wiki/5-UCOhttp://www.jproc.ca/crypto/5uco.htmlA suivre... PRINCIPALES MACHINES DES FORCES ARMÉES ALLEMANDES

Se Connecter

Se Connecter

dans:

dans: